هک تراشه مغزی!

تراشه مغزی زندگی بخش است یا کشنده؟

راجر گرایمز متخصص در مصاحبه با روزنامه بریتانیایی The Sun نسبت به عواقب هک تراشه هشدار داد و گفت: "اگرچه این تراشه نوید تغییرات مثبت در زندگی افراد را می دهد، اما ممکن است کشنده باشد.

اگر تراشه مغزی هک شود...

چگونه می توان تراشه های مغزی هوش مصنوعی را هک کرد و مدت زمانی که یک مجرم سایبری برای دسترسی به آنها نیاز دارد، گفت: «حداقل در حال حاضر، این تراشه ها به اینترنت متصل نیستند، اما بعداً آنها را به سراسر جهان متصل می کنند. وب تا حد زیادی خطر هک شدن را افزایش می دهد.

گریمز تاکید کرد که مجرمان سایبری باید سیستم عامل رایانه مورد استفاده توسط تراشه مغزی Neuralink را بشناسند و احتمالاً این یک برنامه شناخته شده یا رایج نخواهد بود که آن را کمتر در برابر هکرها آسیب پذیر می کند.

شایان ذکر است که مدیر عامل Neuralink، تاجر معروف ایلان ماسک، فاش کرد که تراشه مغزی به بیماران کمک می کند تا از آسیب های مغزی بهبود یابند و همچنین پیش بینی کرد که هوشیاری انسان را می توان روی تراشه ها دانلود کرد و در بدن یک فرد مرده قرار داد.

وی افزود: «تاریخ نشان داده است که بیشتر تراشههای پزشکی قابل کاشت در برابر هک آسیبپذیر هستند و توضیح میدهد که مجرمان سایبری، به قول او، میتوانند به آن تراشههای مغزی نفوذ کنند و جان یا مرگ کاربر را به خطر بیندازند.»

گرایمز خاطرنشان کرد که هویت اولین دریافت کننده تراشه هوش مصنوعی Neuralink هنوز مشخص نیست و کارشناسان از ایده کارکرد تراشه مغزی در سطح فنی در حال حاضر اطلاعی ندارند.

نظر متخصصین در رابطه با هک تراشه مغزی :

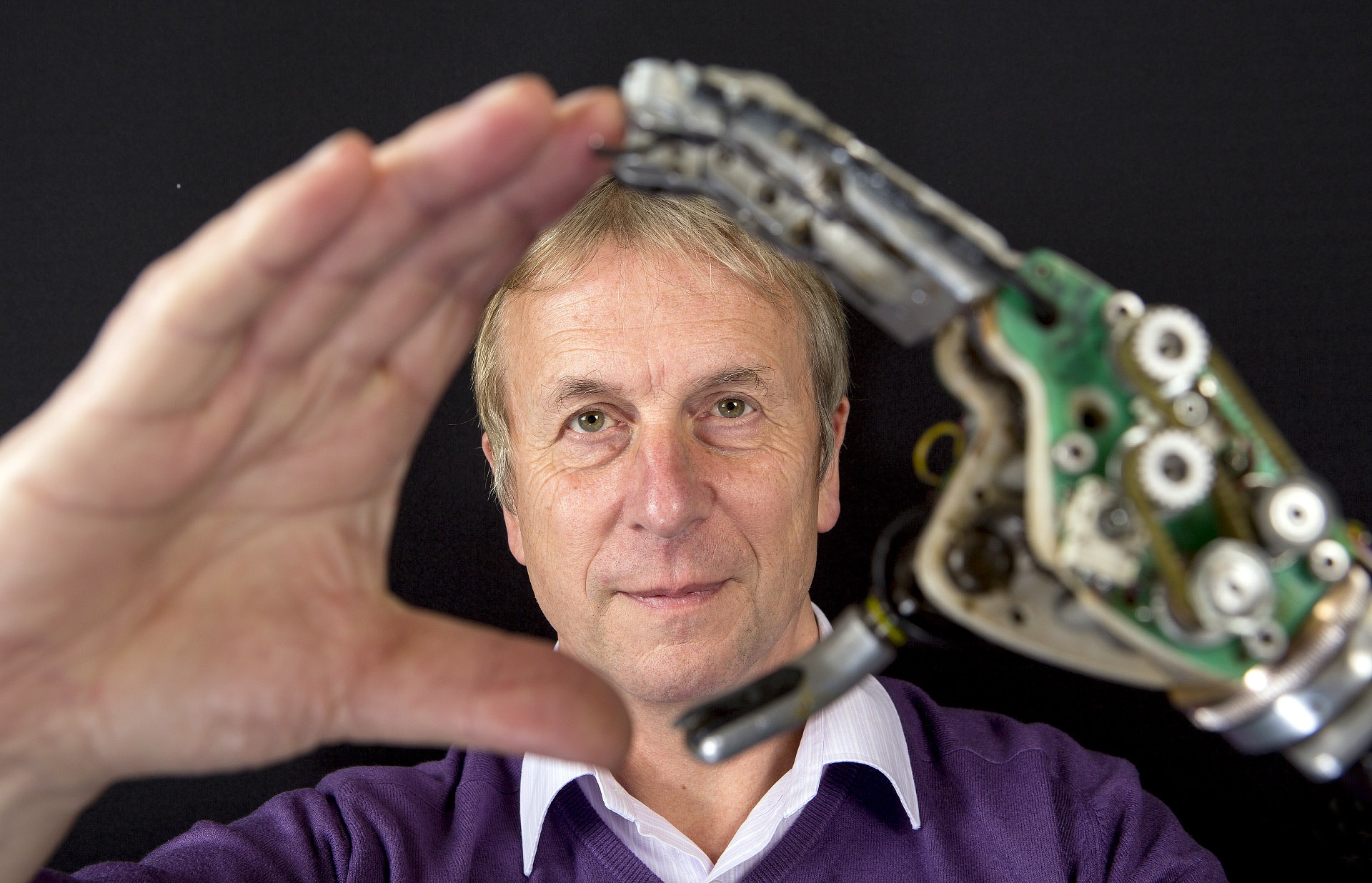

کوین وارویک

پروفسور مهندسی در دانشگاه کاونتری اند ریدینگ، کسی که تحت عنوان «نخستین هیبرید انسان-ربات جهان» شناخته میشود

بستگی دارد که تراشه مغزی چه باشد. اگر از نوع RFID/NFC باشد، قطعا قابل هک شدن است. اما هکر باید از وجود چنین چیپی در مغز شما باخبر باشد و ضمنا بداند که در کدام قسمت از بدنتان تعبیه شده است. هکر باید این را نیز بداند که شما از تراشه چه استفادهای میکنید، در غیر این صورت تیری در تاریکی خواهد بود. بنابراین هک ایمپلنت مغزی در تئوری امکانپذیر است، اما بسیار نامحتمل تلقی میشود. به ازای تمام تراشه های مغزی که همین امروز موجود هستند، میتوانم هکرهایی را تصور کنم که وقت، مهارتها، تواناییها، دلایل و دانش کافی برای انجام چنین هکی را داشته باشند.

مایکل زیمر

دستیار پروفسور علوم کامپیوتر در دانشگاه مارکت

برخی از نگرانیهای کنونی، بستگی به این دارد که منظور از «هک کردن» چه باشد و خود مایکروچیپ نیز چه قابلیتهایی داشته باشد. اگر من برای مثال یک ایمپلنت درمانی داشته باشم که به ریتم قلبم یا تنظیم انسولینم کمک میکند، قطعا از احتمال اینکه یک نفر از راه دور کارکرد ایمپلنت را دچار مشکل کند نگران خواهم بود.

اما نگرانی بزرگتر من راجع به سوء استفاده احتمالی از مایکروچیپهای تعبیه شده در بدنم به عنوان راهی برای احراز هویت است. برای مثال شرکت Three Square Market را در نظر بگیرید که اخیرا از برنامههایش برای تعبیه یک ایمپلنت در بدن کارمندان داوطلب صحبت کرد. این ایمپلنت به آنها اجازه میدهد که درها را باز کنند، وارد کامپیوتر شوند و با یک تکان دست، در اتاق استراحت دفتر اسنک بخرند.

اگرچه عدم اجبار به همراه داشتن کارت دسترسی یا کیف پول میتواند به سهولت نسبی در زندگی منجر شود (و کارآفرینان هم دیگر نگران اشتراکگذاری دسترسیها با افراد غیرمجاز نخواهند بود)، اما چنین شکلی از تکنولوژی پتانسیل فراوانی برای سوء استفاده و گرفتن شکلی تازه از کنترل فرد دارد. گاهی از اوقات، تکنولوژیهای به ظاهر ساده که سهولت اندک بیشتری به زندگی ما میآورند، تبدیل به زیرساختی برای نظارت همگانی و کنترل با کارکردهایی فراتر از آنچه در ابتدا اعلام شده بود، میشوند.

در زمینه چیپهای ایمپلنت شده RFID، نمیتوانیم پیشبینی کنیم که آیا کارفرما شروع به پایش مدت زمان سپری شده از سوی کارمندان در اتاق استراحت یا دستشویی خواهد کرد یا خیر؟ آیا کسی به خاطر خرید اسنکهای بیش از حد مجازات میشود؟ یا آیا مدت زمانی که شما در کنار یکی از همکارانتان سپری میکنید پایش خواهد شد؟ کارمندان ممکن است به خاطر آگاهی از اطلاعاتی که چیپ در اختیار کارفرما میگذارد، به صورت خودکار قاعدهمندتر عمل کنند، اما شاید اصلا ندانند که تا چه حد مورد پایش قرار گرفتهاند. با افزایش تمایل کارفرمایان به پایش فعالیتهای کارمندان چه در محل کار و چه در خانه در دوران شیوع کووید-۱۹، استفاده از ایمپلنتهای مخصوص محل کار میتواند سطوحی دیده نشده از نظارت همگانی و کنترل را رقم بزند.

برخی این بحث را پیش میکشند که ما همین حالا از طریق اطلاعاتی که با اسمارتفونها و دستگاههای پوشیدنی جمعآوری میشوند، پایش (و قضاوت) میشویم. چنین چیزی حقیقت دارد، اما من میتوانم موبایل هوشمندم را خاموش کنم. من میتوانم دسبتند فیتبیت را در خانه بگذارم. من میتوانم تعیین کنم که کدام اپلیکیشن جواز پایش لوکیشن و فعالیتهای من را دارد. اما با یک چیپ ایمپلنت شده، دیگر نمیتوانم کنترلی بر اسکن شدنم توسط افراد دیگر داشته باشد.

موران سرف

پروفسور علوم عصبی و تجارت در دانشگاه نورثوسترن، کسی که مشغول ساخت چیپهای هوشمند برای مغز است

به عنوان یک هکر سابق و پروفسور علوم عصبی، میدانم که رخنه به افکار و تغییر دادن ذهن، لحظهای حیاتی در درک ما از واقعیت خواهد بود. ذهنهای ما بهگونهای تکامل یافتهاند که به پروسههای داخلی اعتماد کنند. کورتکس بینایی ما به ورودی چشمانمان اعتماد دارد. ما فرض میکنیم هر اتفاقی که درون مغز میافتد «امن» است، به خاطر اینکه قبلا یک سیستم درون ذهن، اطلاعات اشتباه را فیلتر کرده است. اگر بخواهیم از اصطلاحات دیجیتالی استفاده کنیم، ارتباطات درون مغز ما رمزنگاری نشده، چون مدارهای عصبی ما فرض میکنند که هیچ راهی برای دور زدن حواس و به خطر انداختن اطلاعات درون مغز وجود ندارد. وقتی ایمپلنتهای عصبی درون مغزمان جای میگیرند، دیگر چنین پیشفرضی درست نخواهد بود.

هرچیزی که به اینترنت متصل میشود، قابل هک شدن است. در واقع حتی برخی چیزهایی که به اینترنت متصل نمیشوند هم قابل هک شدن هستند، چرا که ترغیب مردم به متصل شدن به دیوایسهای گوناگون و باز کردن دروازه برای هکرها کاری آسان است.

قبلا شرایط اینطور بود که «مخزن» [همان مایکروچیپ ایمپلنت شده]، بعد از مرگ شما از کار میافتاد و دیگر قابل هک نبود. اما اکنون که صحبت از دسترسی به اطلاعات مغز ارگانیسمهایی که حتی جان خود را از دست دادهاند نیز پیش کشیده شده (از طریق تعامل با ذهن تا زمانی که هنوز اطلاعات را پردازش میکند) دیگر نمیتوان با قطعیت راجع به موضوع صحبت کرد. این یعنی اگر اطلاعاتی خاصی وجود داشته باشد، یک نفر میتواند به آنها دسترسی یابد. در واقع اگر شما به آن دسترسی دارید، دیگران هم میتوانند داشته باشند.

چه تراشه در ذهن شما باشد و چه در امنترین گاو صندوق قابل تصور، تا زمانی که راهی برای دسترسی به آن وجود داشته باشد، استخراج اطلاعات میتواند تبدیل به واقعیت شود.

چطور باید این مشکل را حل کرد؟

درحالی که هکرهایی مثل من که «سیستم ایمنی» حوزه ارتباطات به حساب میآیند مشغول کار روی بهبود امنیت تعاملات با ذهن هستند، برای حصول اطمینان از اینکه دستیابی به اطلاعات ذهن از طریق مایکروچیپ یا هر متد دیگری چالشبرانگیز باشد، یک راه حل وجود دارد که باید همگی به آن عادت کنیم. تنها راه حلی که تمام هکرها به شما خواهند گفت، تنها راه حل برای محافظت از خودمان است؛ اینکه فرض کنیم از پیش هک شدهایم و به گونهای رفتار کنیم که انگار اطلاعات درون مخزن باید هر از چندگاهی مجددا ارزیابی شود، چون نمیتوان به صورت کورکورانه به آنها اطمینان داشت.

هکرها هیچوقت به صورت کورکورانه به دادههای درون یک شبکه اعتماد نمیکنند و گاهی به اسکن شبکه پرداخته و این پرسش را مطرح میکنند که «آیا شانسی وجود دارد که اطلاعات سیستم من به خطر افتاده باشد؟». آنها پسووردها را مداوما تغییر میدهند و حتی اگر شواهدی از هک موفقیتآمیز سیستمشان ندیده باشند هم از متدهای مختلف برای دسترسی به اطلاعات خود استفاده میکنند. آنها این کارها را میکنند چون میدانند که ممکن است یک حمله موفقیتآمیز صورت گرفته باشد و حالا وظیفه آنها این است که فعالیتهای بدخواهانه را در سیستم یا شبکه خود دشوارتر کنند.